Большинство руководителей компаний уверены, что с безопасностью у них всё в порядке: антивирус стоит, файрвол работает, бэкапы делаются.

Проблема в том, что ощущение защищённости и реальная защищённость — разные вещи. Реальный уровень ИБ российских компаний в среднем едва достигает 40% от необходимого, и большинство из них об этом не подозревают.

Что такое уровень ИБ и почему он важен

Зрелость информационной безопасности — это способность компании системно выявлять угрозы, реагировать на них и восстанавливаться после инцидентов.

И слово «системно» является ключевым. Это значит, что в компании есть управляемость ИТ: заранее выстроенные процессы реагирования на инциденты, управления доступами и обновления систем — и назначенные ответственные за каждый из них.

Оценивать зрелость ИБ только по наличию инструментов нельзя. Даже хороший набор средств защиты не работает эффективно без процессов, контроля и людей, которые отвечают за безопасность. |

Почему уровень зрелости ИБ в предприятиях важен? На это есть несколько причин:

- с каждым годом атаки становятся сложнее и целенаправленнее, и случайный антивирус их не останавливает;

- регуляторы повышают требования: сегодня простое наличие средств защиты недостаточно для соответствия;

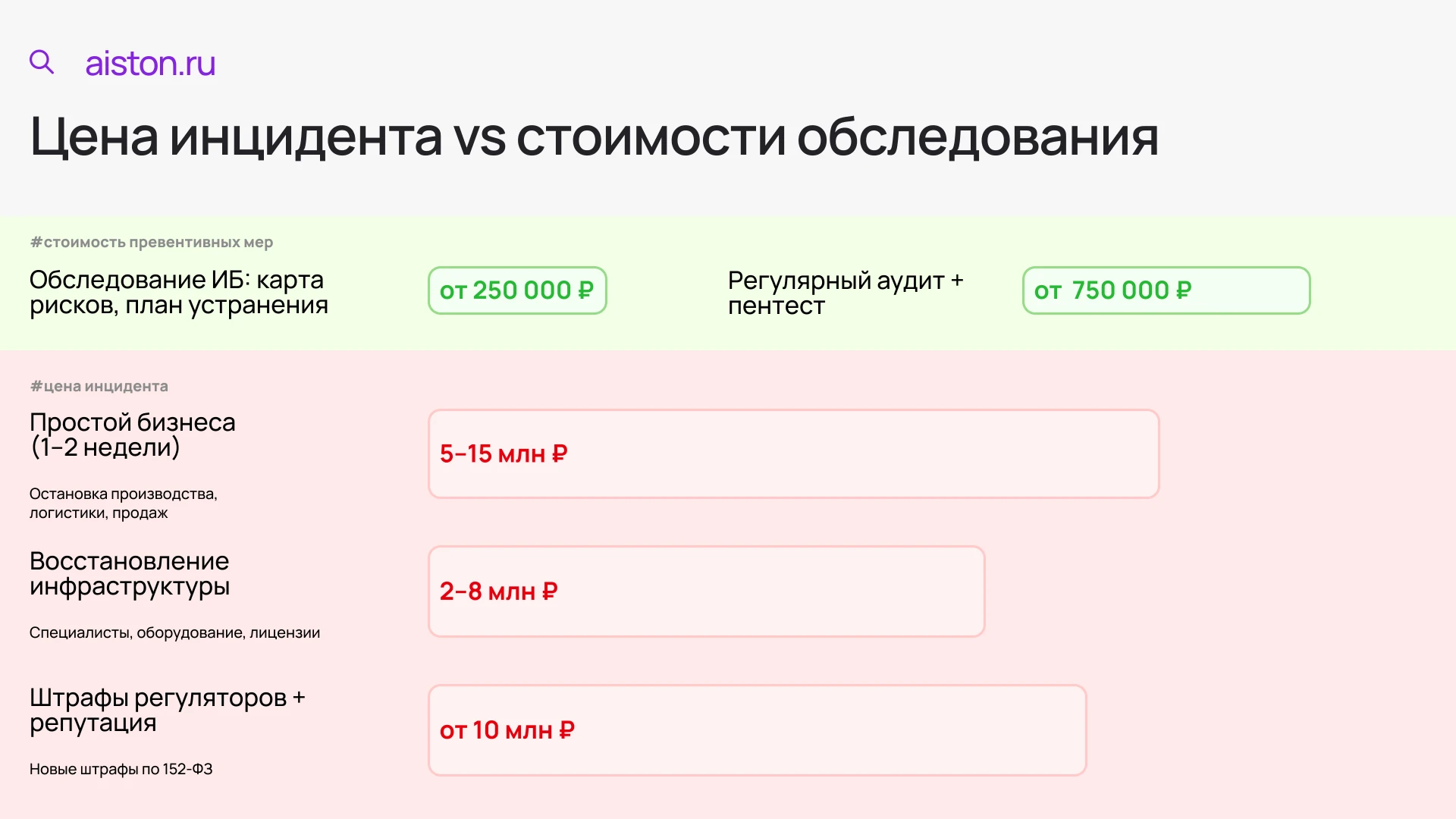

- цена инцидента растёт: простой, восстановление, штрафы, репутация — это всегда дороже, чем выстроенная защита.

Хорошо видно, как незрелые процессы выглядят и к каким последствиям приводят на практике.

Один из наших клиентов — крупное промышленное предприятие — получил атаку шифровальщика, которая парализовала все бизнес-процессы. Парадокс в том, что мы провели аудит информационной безопасности компании за несколько месяцев до этого, нашли критическую уязвимость и передали план её устранения. Компания отложила исправление. Через несколько месяцев злоумышленники вошли именно через эту точку, уничтожили резервные копии и зашифровали данные. Подробнее — читайте в нашем кейсе.

Четыре уровня: где находится ваша компания

Уровни зрелости ИБ в предприятии обычно описываются по шкале от нулевого до третьего или четвёртого.

Нулевой уровень — «тушим пожары»

Безопасностью занимается системный администратор: один специалист одновременно поддерживает инфраструктуру, настраивает почту и отвечает за ИБ, когда на это остаётся время.

На этом уровне компания обычно:

- не выделяет отдельный бюджет на ИБ;

- не ведёт документацию и политики;

- не контролирует процессы безопасности;

- реагирует только после возникновения проблем.

Такая организация уязвима практически для любых современных угроз — от фишинга до целевых атак.

Первый уровень — «базовые инструменты есть, но система отсутствует»

Компания начинает понимать важность ИБ и закупает базовые средства защиты:

- антивирусы;

- резервное копирование;

- VPN;

- политики доступа.

Но сами по себе инструменты ещё не создают систему безопасности.

Например, антивирус способен остановить массовый вредоносный файл, но не защитит от целенаправленной атаки или компрометации учётной записи.

Для небольших компаний без критичных данных и жёстких регуляторных требований этого уровня иногда бывает достаточно — при условии, что отсутствие инцидентов не воспринимается как доказательство защищённости.

Второй уровень — «начало системности»

Безопасностью начинают управлять как отдельной функцией бизнеса.

В компании:

- появляются выделенные специалисты по ИБ;

- формируются регламенты;

- выделяется отдельный бюджет;

- защита строится на основе оценки реальных рисков.

Обычно на этом этапе проводится аудит информационной безопасности компании или обследование инфраструктуры, после которого становится понятно, где находятся основные уязвимости.

Такой уровень часто встречается у среднего бизнеса — производственных компаний, ритейла, финансовых организаций — особенно если уже был инцидент или появились требования регуляторов.

Третий уровень — «зрелая система»

Этот уровень характерен для крупного бизнеса: банков, телекома, промышленных холдингов и госкорпораций. Информационная безопасность становится частью управления компанией.

На практике это означает, что:

- CISO участвует в стратегических решениях;

- работает SOC или центр мониторинга безопасности;

- инциденты регулярно анализируются;

- сотрудники проходят обучение и учения;

- стратегия ИБ регулярно пересматривается.

На этом уровне бизнес уже не запускает новые сервисы без участия ИБ. Решения по безопасности принимаются не после внедрения, а на этапе проектирования.

Если вы читаете это описание и не можете уверенно сказать, на каком уровне находится ваша компания, — это уже повод провести полноценную оценку зрелости ИБ. |

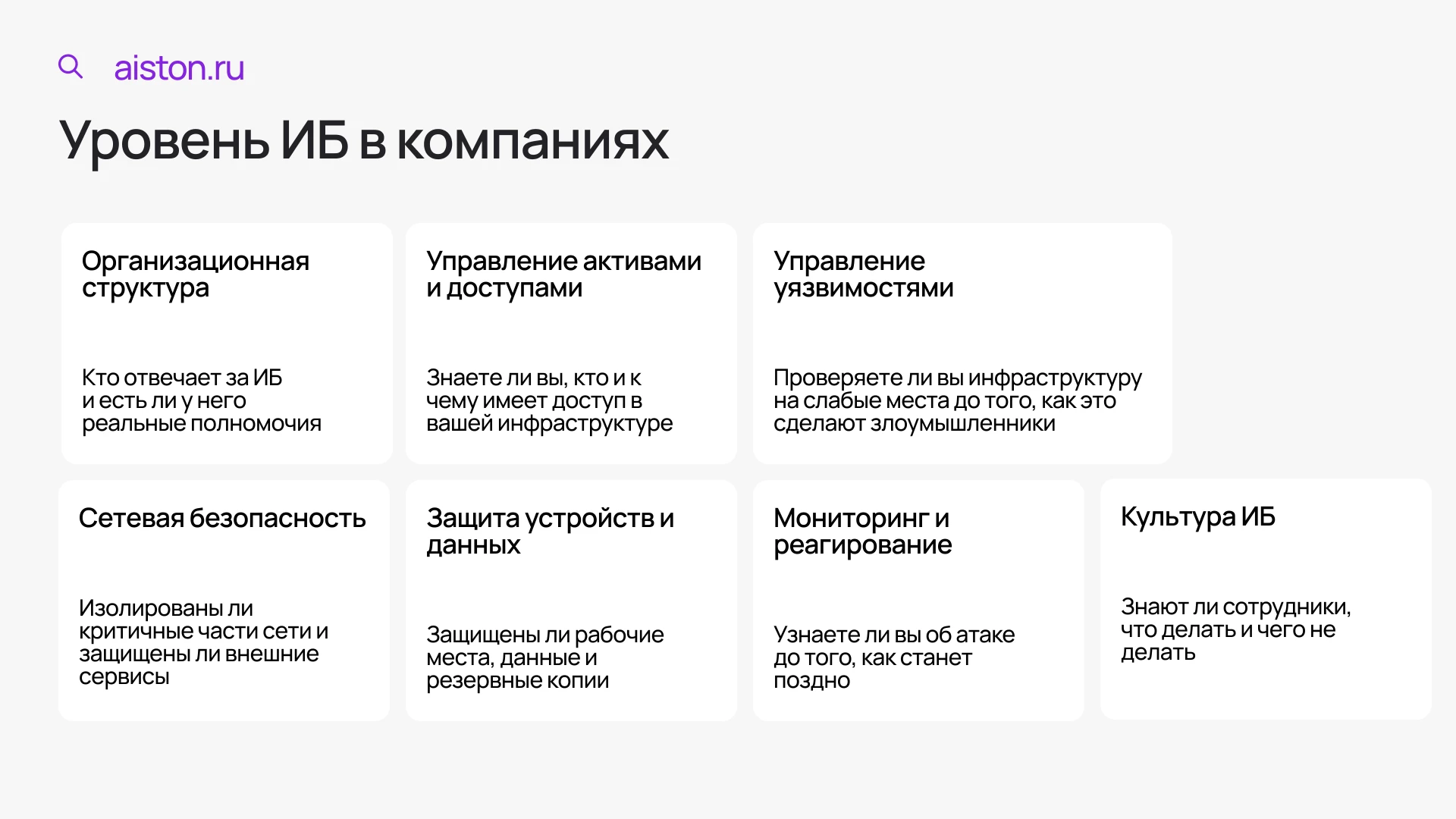

Как проверить ИБ: чек-лист для руководителя

Чек-лист построен на базе реальных критериев оценки зрелости ИБ — тех же, которые используют профессиональные аудиторы и которые легли в основу новых требований ФСТЭК. Он не заменяет полноценное обследование, но помогает быстро понять, как проверить ИБ и где находятся основные риски.

Блок 1. Организационная структура

- В компании есть ответственный за ИБ с официально закреплёнными обязанностями в трудовом договоре.

- Этот руководитель подчиняется напрямую генеральному директору, а не ИТ-директору.

- Все сотрудники, работающие с чувствительными данными, ознакомлены со своей ответственностью в части ИБ под подпись.

- В компании действуют дисциплинарные меры за нарушение требований ИБ, и вы можете привести конкретный пример их применения.

Если из четырёх пунктов выполнены один-два — ваша организационная структура в области ИБ на нулевом или первом уровне. Это означает, что даже хорошие технические средства, вероятно, работают вполсилы, потому что некому ими управлять.

Блок 2. Управление активами и доступами

- В компании есть актуальный реестр всех ИТ-активов: серверов, рабочих станций, сетевого оборудования.

- Реестр обновляется автоматически или хотя бы раз в квартал проверяется вручную.

- У каждого актива есть назначенный ответственный.

- Уволенные сотрудники лишаются доступа к системам в день увольнения — это регламентировано и контролируется технически.

- Для привилегированных учётных записей (администраторов) действует многофакторная аутентификация.

- Доступ подрядчиков и партнёров к вашей инфраструктуре ограничен и контролируется.

Блок 3. Сетевая безопасность и защита периметра

- Вы знаете, какие части вашей сети изолированы друг от друга — например, гостевой Wi-Fi отделён от корпоративной инфраструктуры.

- Удалённый доступ сотрудников к корпоративным системам защищён паролем с дополнительным подтверждением.

- Критичные веб-сервисы компании защищены от внешних атак специализированными средствами.

- Есть защита от атак, которые могут положить ваш сайт или сервисы.

Блок 4. Защита конечных устройств и данных

- Антивирусное ПО установлено на 100% рабочих станций и серверов, базы обновляются централизованно.

- На рабочих станциях установлена защита, которая не просто блокирует известные вирусы, но и отслеживает подозрительную активность в реальном времени (обычно это EDR-решения).

- Ноутбуки сотрудников зашифрованы.

- Использование съёмных носителей контролируется технически.

- Данные не копируются в личные облачные хранилища сотрудников — это ограничено средствами DLP или организационно.

- Резервные копии критичных систем создаются регулярно, и — главное — их восстановление проверялось в последние 6 месяцев.

Блок 5. Мониторинг и реагирование на инциденты

- В компании ведётся централизованный сбор логов со всех ключевых систем.

- Эти логи кто-то регулярно анализирует.

- Есть задокументированный план реагирования на инциденты ИБ с конкретными ответственными и действиями.

- Этот план проверялся в виде учений или хотя бы настольного разбора сценариев.

- Все инциденты фиксируются, по каждому составляется отчёт о причинах и мерах устранения.

Блок 6. Управление уязвимостями

- Кто-то регулярно проверяет, нет ли в вашей инфраструктуре известных уязвимостей — не раз в год, а хотя бы раз в месяц.

- Обновления систем и программного обеспечения устанавливаются централизованно и контролируются.

- Минимум раз в год независимая компания проверяет, можно ли взломать вашу инфраструктуру снаружи.

Если такой проверки ещё не было — это уже риск. Мы проводим независимый аудит и тестирование на проникновение. Посмотрите, что мы находим у компаний, которые считали себя защищёнными — в нашем кейсе. |

Блок 7. Культура ИБ и обучение

- Сотрудники проходят обучение по ИБ при найме и регулярно — хотя бы раз в год.

- В компании проводились учения по фишингу, и по их результатам принимались решения.

- Сотрудники знают, куда сообщать о подозрительных письмах или действиях в системах.

- Требования ИБ встроены в процессы адаптации новых сотрудников и увольнения.

Как интерпретировать результаты

Подсчитайте, сколько пунктов в каждом блоке выполнено. Это даст вам «тепловую карту»: где сильные стороны, а где критичные пробелы.

Если в каком-либо блоке выполнено меньше половины пунктов — это зона повышенного риска. Именно здесь нарушитель с наибольшей вероятностью найдёт точку входа.

Важный момент: высокий балл в одном блоке не компенсирует низкий в другом. Компания с отличной сетевой защитой, но без контроля доступов всё равно уязвима: достаточно одного скомпрометированного аккаунта с широкими правами.

Что делать с результатами

Самодиагностика по чек-листу — это первый шаг. Он даёт общее направление, но не даёт точного ответа на вопросы «где именно у нас проблемы» и «в какой последовательности их закрывать с учётом нашего бюджета и специфики бизнеса».

Для полной картины стоит провести профессиональное обследование или аудит информационной безопасности компании — комплексный анализ защищённости, который включает:

- технический аудит конфигураций и IT-инфраструктуры,

- анализ документации и регламентов,

- интервью с ключевыми сотрудниками,

- оценку по отраслевым стандартам (ГОСТ Р, методология ФСТЭК, лучшие практики),

- приоритизированный план улучшений с оценкой стоимости.

На выходе руководитель получает обоснование для инвестиций: что купить сначала, что внедрить в процессы, сколько это стоит и какой риск это снимает.

Это особенно важно для компаний, которые работают с персональными данными, входят в периметр критической информационной инфраструктуры или планируют сертификацию. Ошибочный выбор инструментов защиты или их некорректное внедрение способны свести к нулю эффективность даже дорогостоящего решения.

Если вы хотите понять реальный уровень защищённости вашей компании — мы в Aiston проводим комплексное обследование информационной безопасности. По итогам вы получите тепловую карту рисков и приоритизированный план с конкретными шагами и оценкой стоимости. |